[](https://www.nhncloud.com/kr)

## 들어가며

여러분은 '인증서'라고 하면 어떤 생각이 떠오르시나요? 아마 많은 분들이 '**매년 갱신해야 하는 귀찮은 일**'을 떠올리실 겁니다. 그런데 정작 인증서가 무엇인지, 왜 필요한지는 잘 모르는 경우가 많습니다. 오늘은 인증서의 기본 개념부터 도메인 인증서 관리 실무에서 알아두면 좋은 내용까지 한번 살펴보겠습니다.

## 인증서(Certificate)란?

인증서는 **디지털 신원 증명서**입니다. 현실 세계의 신분증이 사람을 증명하듯, 디지털 세계에서는 이 인증서라는 전자 문서가 서버, 클라이언트, 또는 개인의 신원을 증명합니다.

가장 흔하게 접하는 것은 **웹 서버 인증서(도메인 인증서)**입니다. 브라우저 주소창의 자물쇠 아이콘을 클릭해 보면 인증서를 확인할 수 있는데, 이는 "**이 서버는 진짜 example.com이 맞습니다**"라고 증명하는 역할을 합니다.

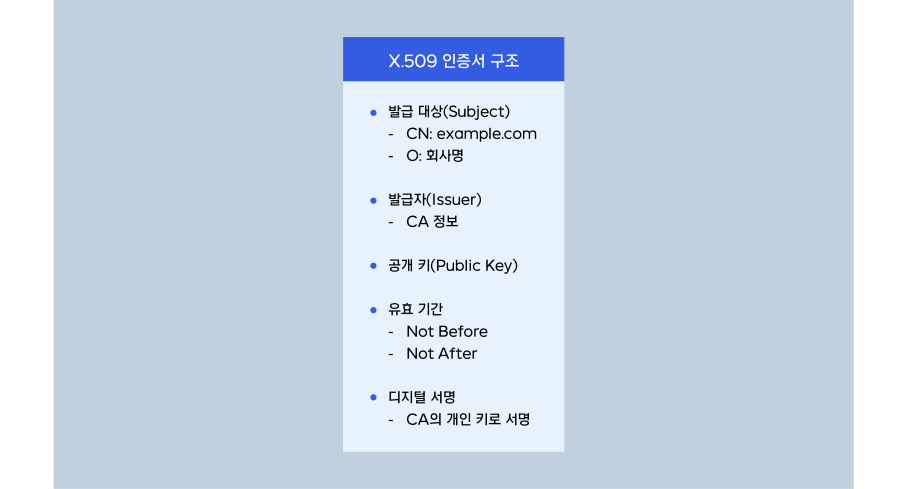

### 인증서의 핵심 구성 요소

* **Subject(발급 대상)**: 이 인증서가 누구(어떤 도메인/조직)를 위한 것인지 명시

* **CN(Common Name)**: 보호할 도메인명(예: `example.com`, `*.example.com`)

* **O(Organization)**: 조직/회사명(특정 유형의 인증서에서 필수)

* 기타: OU(부서), L(도시), ST(주/도), C(국가 코드)

* **Issuer(발급자)**: 이 인증서를 발급한 CA의 정보

* 신뢰 체인 검증 시 사용

* **Self-signed 인증서**: Subject=Issuer(자신이 자신을 서명)

* 개발/테스트 환경에서 사용

* 브라우저가 신뢰하지 않아 경고 표시

* 공개 CA 발급 전 테스트용으로 유용

* Root CA도 자체 서명하므로 Subject=Issuer이지만, 브라우저/OS에 사전 설치되어 신뢰됨

* **Public Key(공개 키)**: 서버 신원 검증과 안전한 키 교환에 사용

* 서버의 디지털 서명 검증

* TLS Handshake 시 안전한 세션 키 협상

* 대응하는 개인 키(Private Key)는 서버만 보유

* **Validity Period(유효 기간)**: 인증서 사용 가능 기간

* **Not Before**: 유효 시작 일시

* **Not After**: 만료 일시

* 최근 CA/Browser Forum 규정: 최대 398일(약 13개월)

* **2026년 3월 15일부터: 최대 200일**

* **2027년 3월 15일부터: 최대 100일**

* **2029년 3월 15일부터: 최대 47일**

* 위와 같이 점차 유효 기간이 줄어들 예정

* **Digital Signature(디지털 서명)**: CA의 개인 키로 생성한 서명

* 인증서 내용의 무결성 보장

* CA의 공개 키로 검증 가능

* 위변조 방지의 핵심 메커니즘

## TLS/HTTPS 통신 과정

인증서의 구조를 살펴봤으니, 이제 이 인증서가 실제 HTTPS 통신에서 어떻게 사용되는지 알아보겠습니다.

### 1\. TLS Handshake

브라우저가 [https://nhncloud.com](https://nhncloud.com/)에 접속할 때