[](https://www.nhncloud.com/kr)

## 들어가며

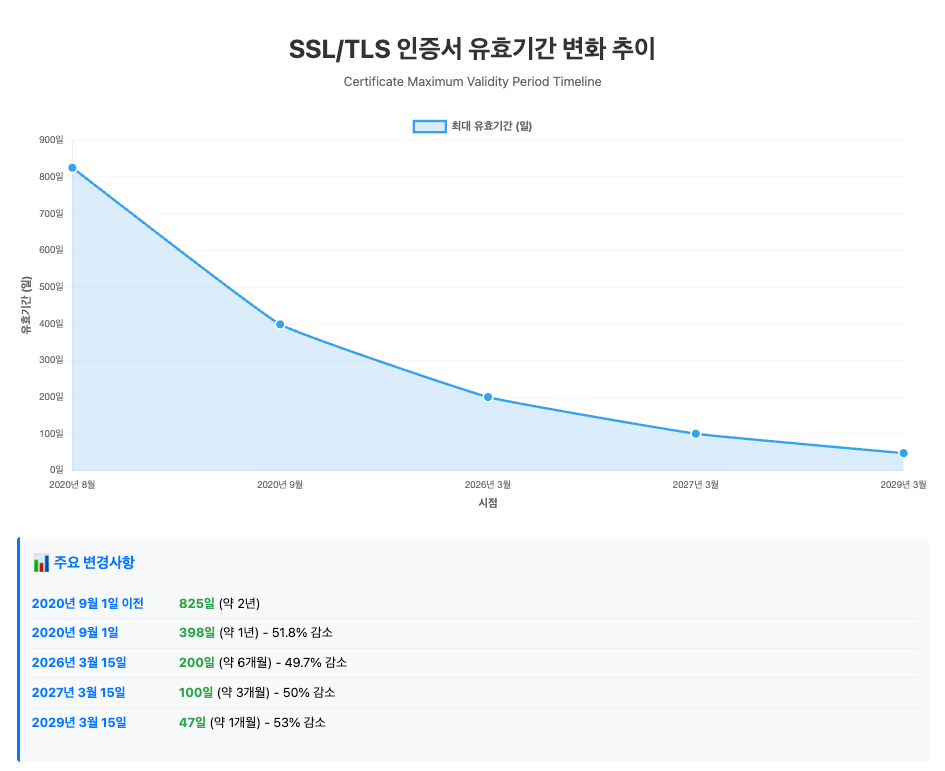

인증서의 유효기간이 당장 2026년 3월 15일부터 **1년에서 200일로 단축**되며, 단계적으로 줄어들어 **2029년 3월에는 47일**이 됩니다.

수동으로 갱신한다면 매일 인증서 교체만 하게 될 것 같은데요.

하지만 **ACME (Automated Certificate Management Environment)** 프로토콜을 활용하면 발급부터 갱신까지 자동화할 수 있습니다!

이 글에서는 인증서 유효기간 단축의 배경과 ACME 기반 자동화 구축 방법에 대해 다뤄보겠습니다.

> 인증서의 개념과 중요성에 대해 알아보았던 지난 글은 아래 경로에서 다시 읽어 보실 수 있습니다.

> [인증서 톺아보기 시리즈 1: 인증서란? 디지털 신뢰의 시작](https://meetup.nhncloud.com/posts/409)

## 인증서의 유효기간

왜 인증서 유효기간이 이렇게 짧아지는 걸까요? 먼저 변화의 흐름부터 살펴보겠습니다.

### 점점 짧아지는 유효기간

### 왜 짧아지는가?

#### 1\. 보안 향상

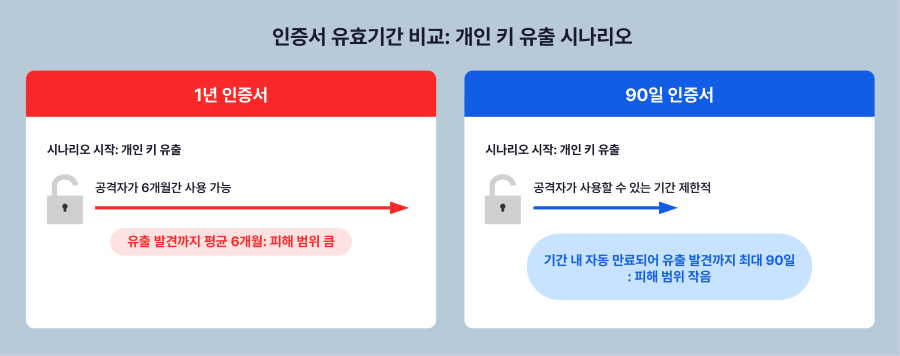

* **1년 인증서**: 키 유출 발견까지 평균 6개월이 걸리므로, 공격자가 최대 6개월 이상 탈취한 인증서를 악용할 수 있음

* **90일 인증서**: 유효기간 자체가 짧아 키가 유출되더라도 악용 가능한 최대 기간이 90일로 제한되며, 피해 범위는 상대적으로 작음

#### 2\. 폐기(Revocation)의 한계 극복

인증서 폐기 시스템(CRL, OCSP)의 한계

* 모든 클라이언트가 폐기 상태를 확인하지 않음

* OCSP 서버 장애 시 보안 vs 가용성 딜레마

* 캐싱으로 인한 지연

짧은 유효기간은 폐기 시스템에 대한 의존도를 줄입니다.

인증서 자체가 빨리 만료되므로, 폐기 메커니즘이 제대로 작동하지 않아도 보안 위험이 자연스럽게 줄어듭니다.

#### 3\. 암호 알고리즘 전환 용이성

짧은 유효기간은 새로운 암호화 취약점이나 위협 발견 시 빠른 대응을 가능하게 합니다.

##### Debian OpenSSL 취약점(2008, CVE-2008-0166)

```

문제: 코드 수정으로 난수 생성기 손상(2006~2008)

영향: 생성 가능한 키가 32,768개로 제한

결과: 수백만 개 인증서 긴급 폐기 필요

짧은 유효기간 이점

→ 자동 갱신으로 빠르게 새 키로 교체

→ 폐기 시스템 의존도 감소

```

##### 양자 컴퓨터 위협

```

문제: "Harvest Now, Decrypt Later" 공격

→ 현재 암호화 통신을 저장

→ 미래 양자 컴퓨터로 복호화

타임라인

2024년: NIST PQC 표준 발표

2025년: 브라우저·라이브러리 PQC 지원 시작

2030년: 실용적 양자 컴퓨터 등장 예상

2035년: 기존 암호화 시스템 폐기 예상

짧은 유효기간의 역할

→ 47일 인증서: 연 8회 갱신, 최신 알고리즘 즉시 적용

→ PQC 전환 발표 후 6개월 내 완전 교체 가능

→ 1년 인증서: 최대 1년간 구 알고리즘 잔존

```

> **핵심**: 암호화 알고리즘 수명은 점점